Chat Control scaduto: o prevale il diritto o comandano le piattaforme

Riguardo alla deroga scaduta su Chat Control, le piattaforme scelgono la scansione volontaria. Non stanno solo colmando un vuoto, ma stanno consolidan...

Leggi tutto →73 articoli in questa categoria

Riguardo alla deroga scaduta su Chat Control, le piattaforme scelgono la scansione volontaria. Non stanno solo colmando un vuoto, ma stanno consolidan...

Leggi tutto →

Per l’utente finale l’hacking e lo scraping hanno effetti simili. Tuttavia, lo scraping ha molto a che fare con le logiche di business e limitarlo dov...

Leggi tutto →

C'è un nuovo campo di battaglia quando l'AI attacca l'AI. Ecco perché non bisogna aspettare che il primo incidente quantistico significativo faccia no...

Leggi tutto →

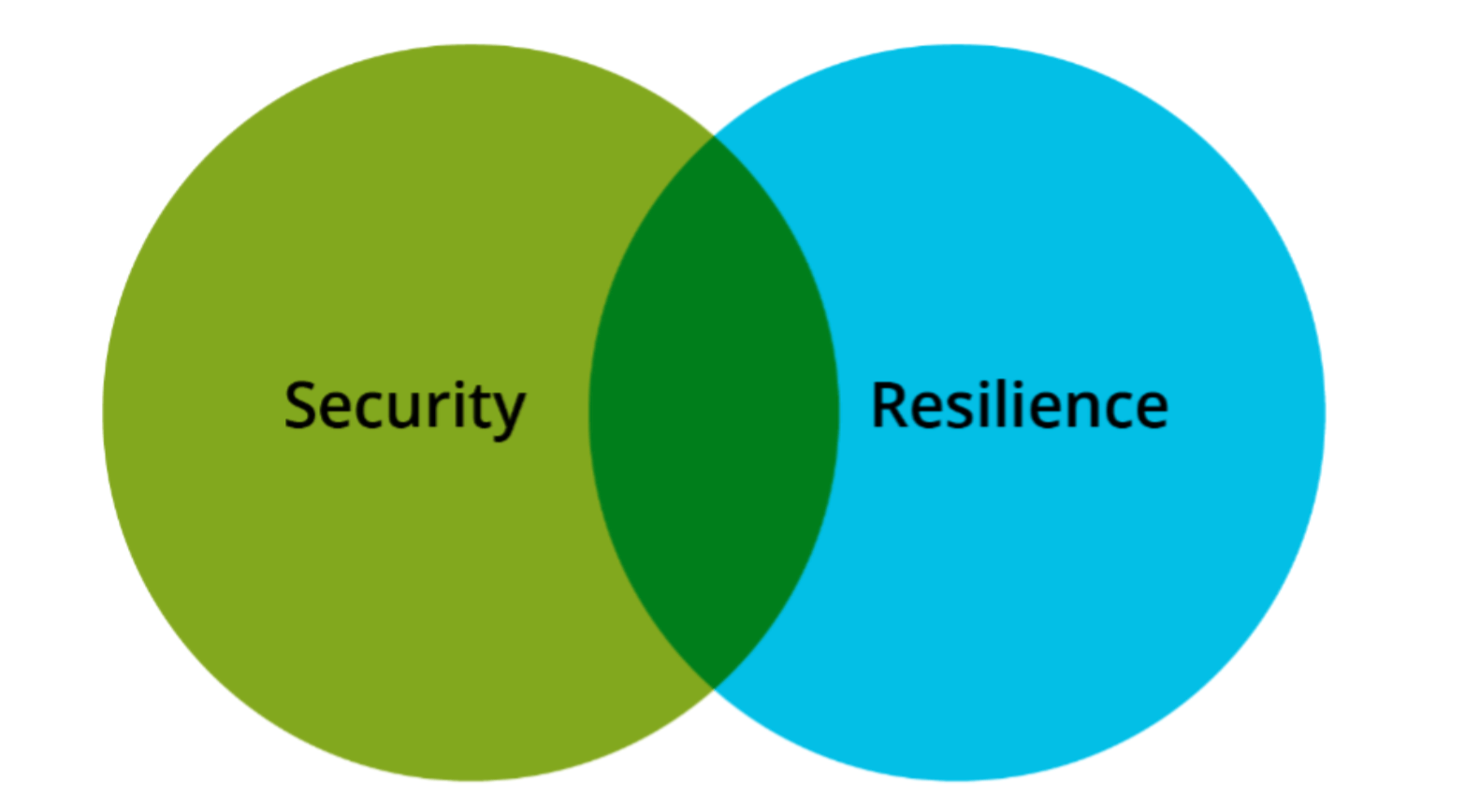

Effettuata la classificazione di dati e asset, è necessario definire requisiti di sicurezza specifici, identificare controlli appropriati e implementa...

Leggi tutto →

Secondo la tabella di marcia pubblicata dal Gruppo di Cooperazione NIS, tutti i Paesi dell’Ue sono obbligati ad avviare la transizione alla crittograf...

Leggi tutto →

Solo affrontando congiuntamente i tre pilastri - hardware, persone e standard - sarà possibile passare dall'era sperimentale a quella del robusto vant...

Leggi tutto →

Le nuove analisi sul primo computer quantistico in grado di decifrare la crittografia non rappresentano un allarme, bensì un aggiornamento delle coord...

Leggi tutto →

Meta ha denunciato l’italiana Asigint per aver sviluppato un clone di WhatsApp usato per spiare circa 200 persone, in gran parte in Italia. La vicenda...

Leggi tutto →

Google ha aggiornato il Q-Day, il momento in cui i computer quantistici potrebbero spezzare la crittografia attuale. Migrare verso la crittografia pos...

Leggi tutto →

La giornata internazionale dedicata al backup dei dati è un'occasione per effettuare la verifica delle proprie strategie di protezione dati in uno sce...

Leggi tutto →

Le organizzazioni si concentrano ancora troppo sulla sicurezza perimetrale, trascurando le minacce informatiche legate alle interconnessioni con le su...

Leggi tutto →

La strategia tocca temi centrali per l'intero ecosistema cyber globale: dalla postura offensiva nella gestione delle minacce, alla deregolamentazione ...

Leggi tutto →

Sicurezza di grado bancario e abbattimento dei costi fissi: l'analisi dell'offerta pCloud rivela un'infrastruttura svizzera capace di coniugare la mas...

Leggi tutto →

Nel nuovo dominio della guerra ibrida, la protezione dei dati civili si colloca all’incrocio tra GDPR, Diritto Internazionale Umanitario e sicurezza n...

Leggi tutto →

Nei sistemi cyber-fisici e IoT la protezione del dato non può più fermarsi al canale o al repository: la vera frontiera è difenderlo anche mentre vien...

Leggi tutto →

Gli attaccanti stanno seguendo da vicino l’evoluzione del quantum perché i computer quantistici minacciano di demolire le basi della crittografia. Ecc...

Leggi tutto →

I settori con un'alta ritenzione del dato (sanità, finanza, difesa, telco) affrontano un orizzonte di esposizione catastrofico se la migrazione non vi...

Leggi tutto →

La Casa Bianca ha pubblicato la sua Strategia cyber 2026, basata su azioni precise che mirano a contrastare le minacce informatiche grazie a un livell...

Leggi tutto →

La nuova "cyber strategy for America" uscita a marzo lega sicurezza digitale e competizione tecnologica, puntando su deterrenza, infrastrutture critic...

Leggi tutto →

L'assenza di crittografia consente alla piattaforma di monitorare i direct message (DM) alla ricerca di contenuti dannosi e di condividerli con le aut...

Leggi tutto →