Dashlane conferma furto dei vault con attacco brute force

Dashlane ha confermato il furto dei vault cifrati di circa 20 account, in seguito ad un attacco brute force effettuato per scoprire i codici della 2FA...

Leggi tutto →690 articoli in questa categoria

Dashlane ha confermato il furto dei vault cifrati di circa 20 account, in seguito ad un attacco brute force effettuato per scoprire i codici della 2FA...

Leggi tutto →

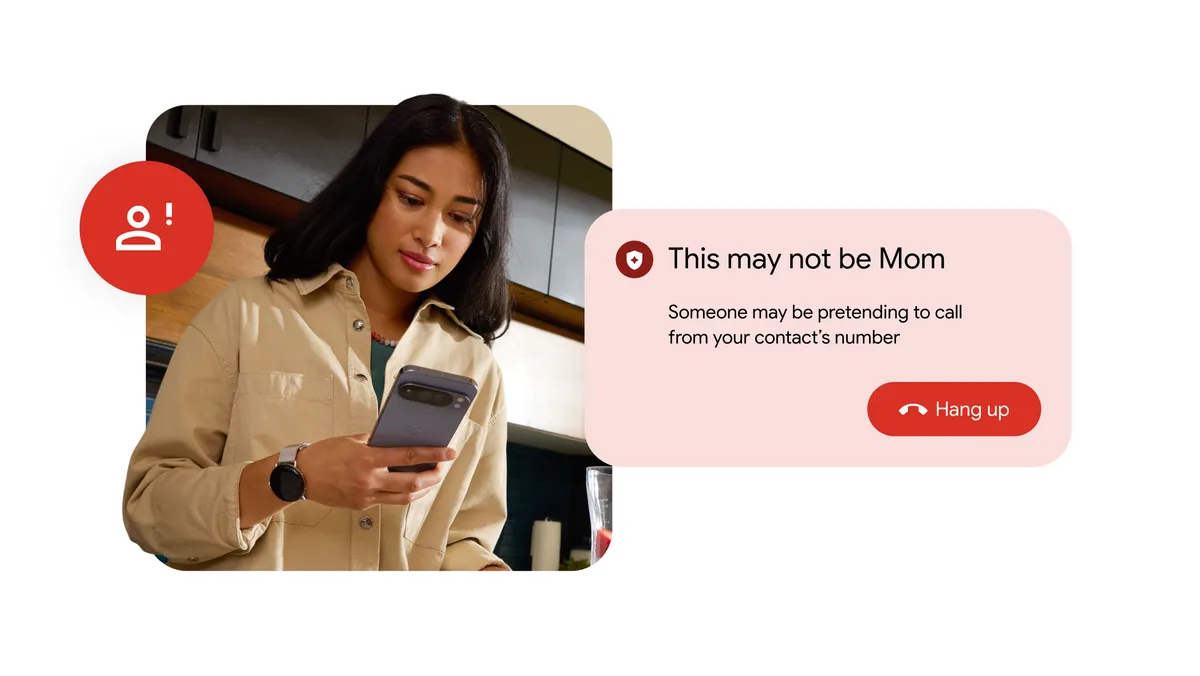

Android rileva automaticamente le chiamate che usano deepfake vocali AI per impersonare i propri contatti. Attivo di default su Phone by Google. The p...

Leggi tutto →

Al via i test per la funzione Scam Alert di WhatsApp: analisi dei messaggi sul dispositivo e avvisi in caso di una potenziale frode. The post WhatsApp...

Leggi tutto →

La migliore VPN da attivare oggi è NordVPN che ora costa meno di 3 euro al mese con la nuova promo di giugno 2026, ecco i dettagli. The post La migli...

Leggi tutto →

Una grave vulnerabilità ha permesso di rubare centinaia di account Instagram sfruttando Meta AI per ottenere il link di reset della password. The post...

Leggi tutto →

Google, CrowdStrike e The Shadowserver Foundation hanno interrotto tutti i canali usati da Glassworm per accedere ai computer collegati alla botnet. T...

Leggi tutto →

Sui moderni modem forniti insieme agli abbonamenti di telefonia fissa e Internet vengono registrati due importanti dati personali: la cronologia di na...

Leggi tutto →

Gli hacker usano le funzioni di condivisione di ChatGPT per ospitare pagine fake su chatgpt.com e distribuire malware. The post Hacker usano i link di...

Leggi tutto →

Con Surfshark è possibile accedere alla migliore VPN illimitata, con un servizio completo e vantaggioso a meno di 2 euro al mese. The post Nuova VPN ...

Leggi tutto →

Crea password complesse, gestiscile in modo sicuro e ricordale sempre grazie a NordPass Premium, il password manager di NordVPN a metà prezzo. The pos...

Leggi tutto →

I cybercriminali hanno usato ChatGPT per creare una pagina di errore con link ai presunti installer delle app per Windows e macOS del chatbot. The pos...

Leggi tutto →

Sfruttando i risultati delle ricerche e i consigli dei chatbot AI, i cybercriminali distribuiscono software infetto che nasconde miner di criptovalute...

Leggi tutto →

Microsoft potrebbe avviare un'azione legale contro il ricercatore Nightmare Eclipse che ha pubblicato i dettagli di sei vulnerabilità di Windows 11. T...

Leggi tutto →

Microsoft ha rimosso misteriosamente il post che sosteneva che Windows 11 non ha bisogno di antivirus di terze parti. The post Non è vero che su Windo...

Leggi tutto →

Juventus Football Club ha comunicato la violazione dei dati in seguito all'intrusione nei sistemi di un sub-fornitore che conservano archivi fotografi...

Leggi tutto →

Meta ha illustrato le funzionalità disponibili su Facebook e Instagram che permettono di rilevare le truffe correlate alla FIFA World Cup 2026. The po...

Leggi tutto →

Hacker fingono di essere il supporto Signal e chiedono la chiave di recupero dei backup crittografati. Attivisti e giornalisti tra i bersagli. The pos...

Leggi tutto →

Scegli Norton per avere antivirus, anti-truffa, VPN, password manager, Dark Web Monitor e Protezione Minori in un'unica soluzione. The post Norton è l...

Leggi tutto →

Ecco come fare a seguire la 19° tappa del Giro d'Italia 2026 in TV e in streaming, anche in diretta dall'estero grazie a una VPN. The post Giro d’Ita...

Leggi tutto →

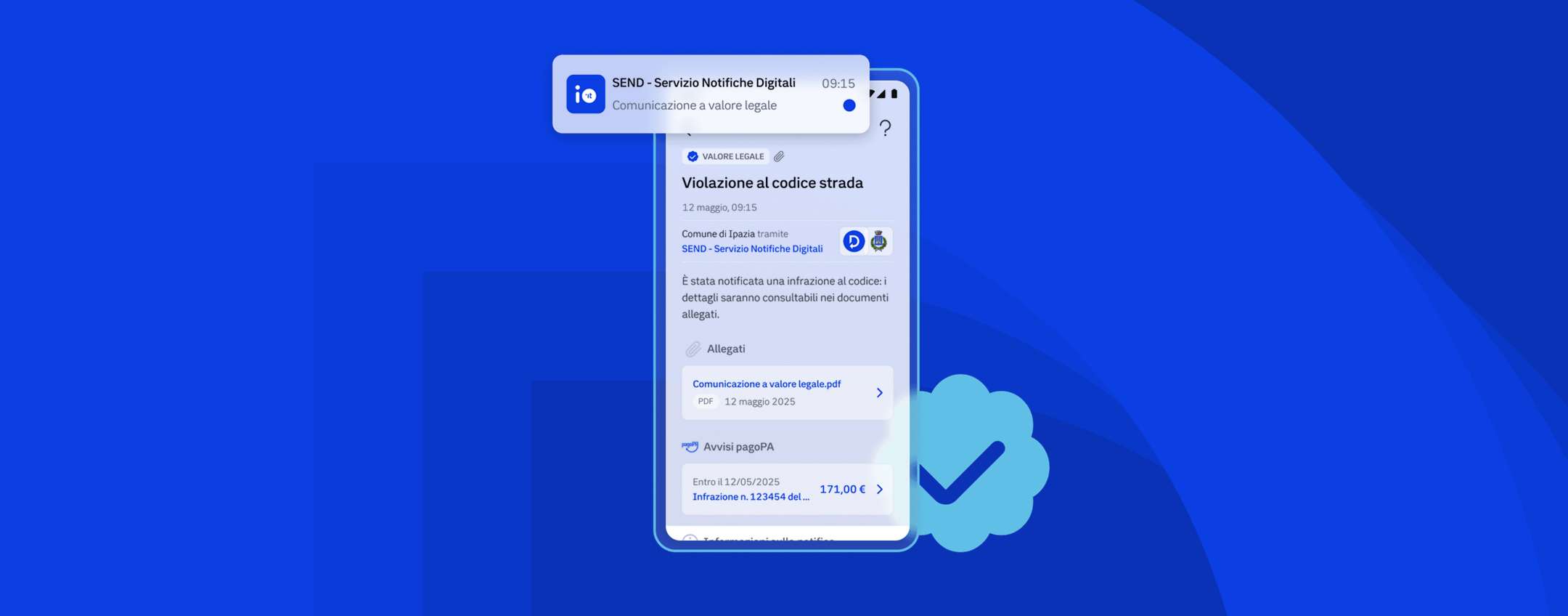

Sono in corso campagne di phishing che sfruttano il nome della piattaforma SEND per rubare i dati personali e quelli delle carte di credito. The post ...

Leggi tutto →