La security secondo Microsoft nell’era dell’Agentic AI

Nell’evoluzione verso l’intelligenza artificiale agentica, l’azienda di Redmond traccia strategie e buone pratiche per proteggere le infrastrutture az...

Leggi tutto →83 articoli in questa categoria

Nell’evoluzione verso l’intelligenza artificiale agentica, l’azienda di Redmond traccia strategie e buone pratiche per proteggere le infrastrutture az...

Leggi tutto →

Microsoft rilascia gli aggiornamenti mensili con otto vulnerabilità critiche, una valanga di escalation di privilegi e una falla in Excel che potrebbe...

Leggi tutto →

Individuata da Bitdefender, vibeware è una nuova strategia d'attacco APT basata sull’industrializzazione dei malware potenziata dalle AI al fine di di...

Leggi tutto →

In sole due settimane, Claude Opus 4.6 ha individuato 22 falle nel motore JavaScript e nel codice base di Firefox, 14 delle quali con elevato livello ...

Leggi tutto →

La Casa Bianca ha pubblicato la sua Strategia cyber 2026, basata su azioni precise che mirano a contrastare le minacce informatiche grazie a un livell...

Leggi tutto →

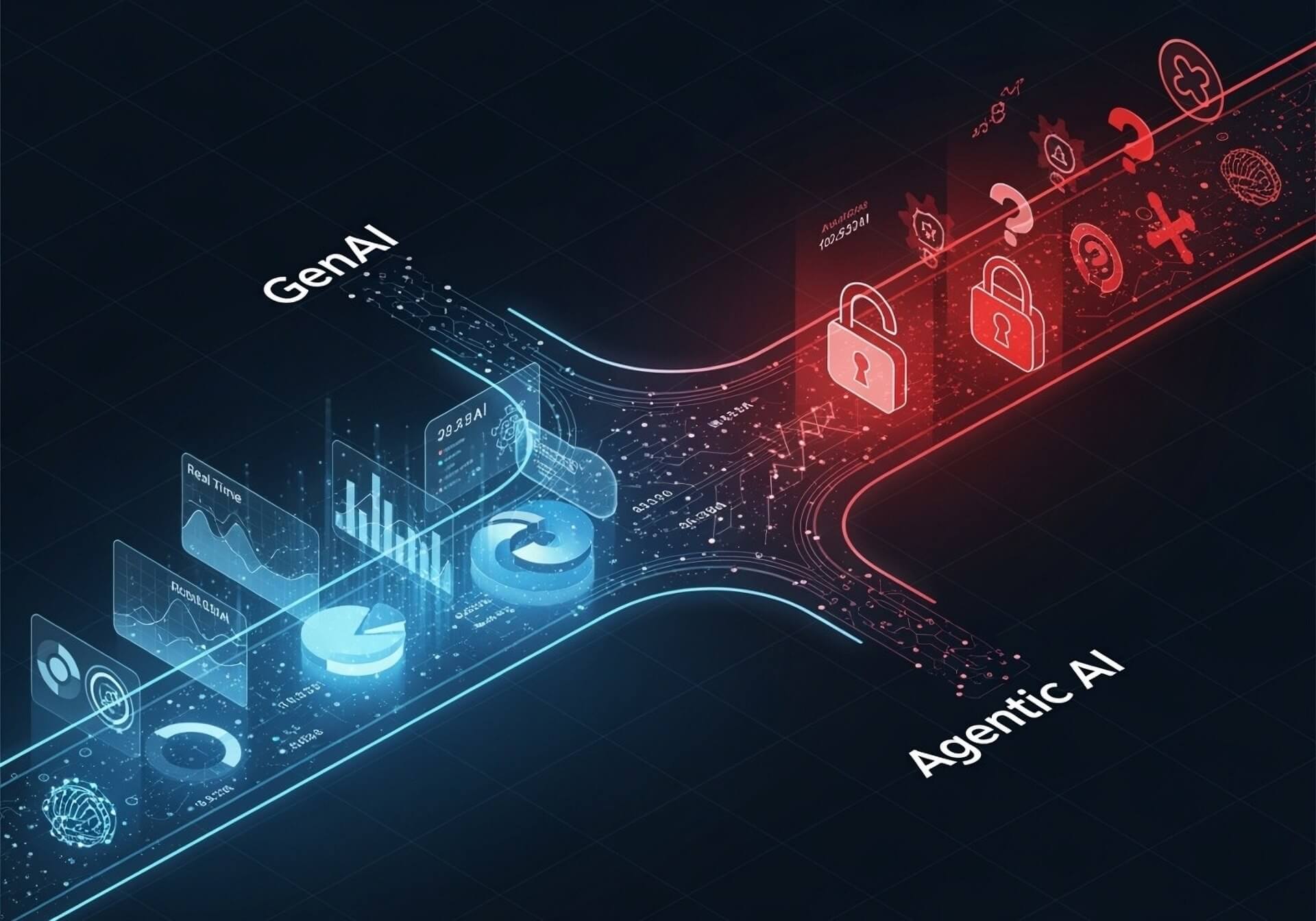

L'era dell'intelligenza artificiale generativa richiede una nuova astrazione difensiva. I vettori di attacco semantici, come la prompt injection e il ...

Leggi tutto →

Quando l’LLM elabora quel contenuto, può interpretare parti del testo come istruzioni operative, modificando il proprio comportamento. La particolarit...

Leggi tutto →

L’escalation del braccio di ferro fra Anthropic e il Dipartimento della Guerra dell'amministrazione Trump ha avuto un esito imprevisto: l'impiego di C...

Leggi tutto →

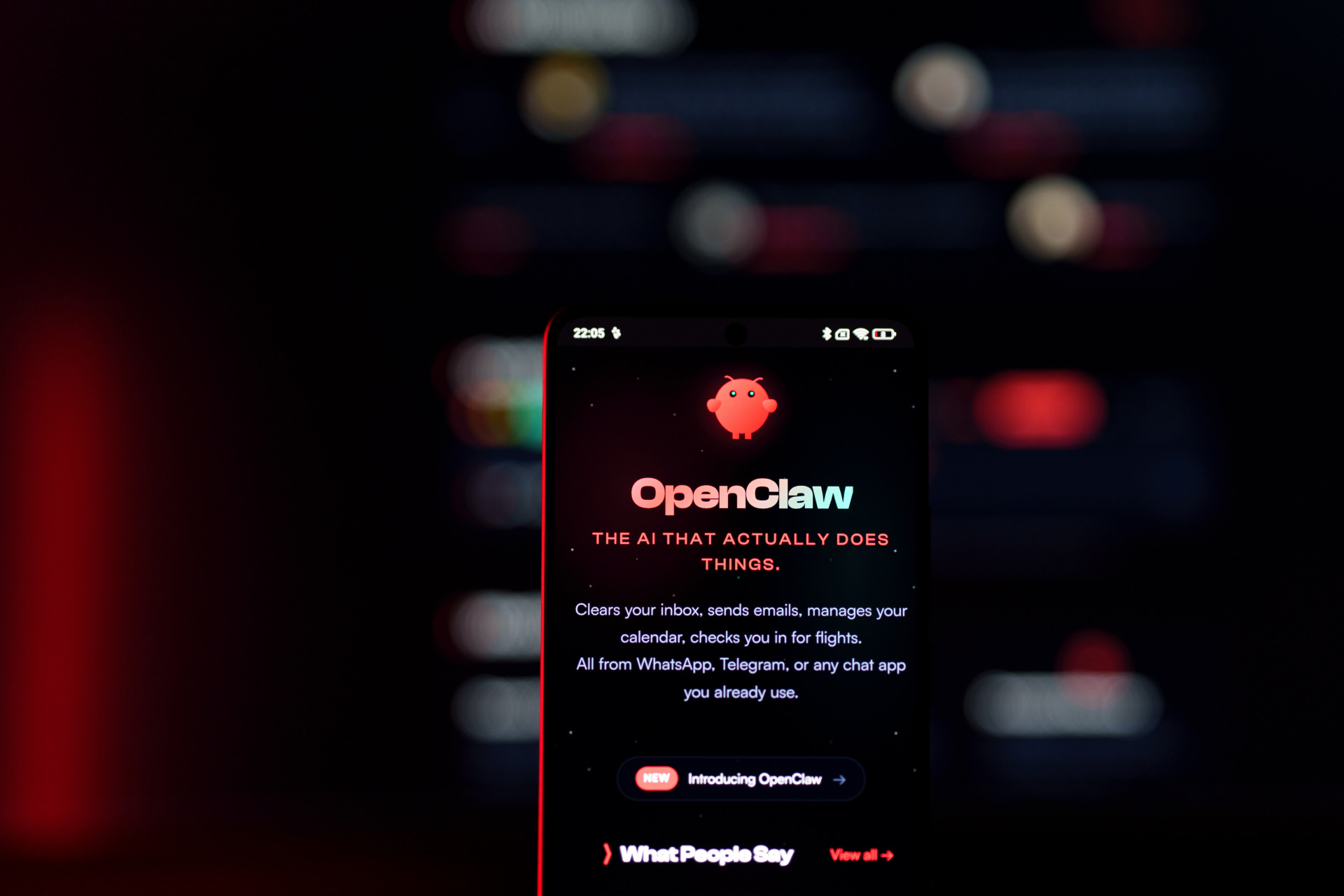

La vulnerabilità Clawjacked scoperta nel gateway WebSocket di OpenClaw rivela un vettore d'attacco silenzioso e ad alto impatto: una pagina web malevo...

Leggi tutto →

L'IA cinese pone il Vecchio Continente di fronte a una scelta strategica: chiudersi per timore della dipendenza tecnologica da Pechino o sfruttare que...

Leggi tutto →

L’evoluzione degli strumenti di intelligenza artificiale sta fortemente influenzando una profonda trasformazione della cyber security. Comprenderne i ...

Leggi tutto →

La minaccia silente Shadowleak evidenzia quanto sottile e fragile possa essere il confine tra progresso tecnologico e rischio cibernetico. Come proteg...

Leggi tutto →

L'integrazione dei Large Language Models (LLM) in applicazioni critiche pone questioni fondamentali riguardo alla sicurezza e all'affidabilità operati...

Leggi tutto →

L’autorità per la protezione dati di Dublino apre un procedimento su X per la diffusione virale di immagini sintetiche non consensuali. Un procediment...

Leggi tutto →Il programma Lab2Bay di SERICS accelera l’internazionalizzazione di spin-off e startup cyber. Un ponte tra università, venture capital e industria per...

Leggi tutto →

OpenClaw è un progetto open source, che ha conquistato oltre centomila stelle su GitHub e che permette di automatizzare attività attraverso moduli com...

Leggi tutto →

Inserire un nuovo strumento di AI all'interno dell'organizzazione è estremamente semplice, la complessità emerge nel farlo in modo corretto. Questo co...

Leggi tutto →

Il cyber digital twin replica la superficie d’attacco in un ambiente “passivo” dove simulare scenari realistici senza impattare la produzione. Con AI ...

Leggi tutto →

Video, immagini e testi prodotti da algoritmi sempre più sofisticati si moltiplicano con una velocità e una precisione tali da rendere sempre più diff...

Leggi tutto →

Il vero punto critico è che solitamente, nei programmi di formazione sull'uso di questi strumenti, manca qualunque riferimento a quali normative sia n...

Leggi tutto →