GPT-5.4-Cyber è la risposta di OpenAI a Claude Mythos

GPT-5.4-Cyber è il nuovo modello di OpenAI con accesso limitato che può trovare le vulnerabilità nei software, come Claude Mythos di Anthropic. The po...

Leggi tutto →551 articoli in questa categoria

GPT-5.4-Cyber è il nuovo modello di OpenAI con accesso limitato che può trovare le vulnerabilità nei software, come Claude Mythos di Anthropic. The po...

Leggi tutto →

Come svela un audit pubblico, Google, Meta e Microsoft impostano i cookie pubblicitari anche quando l'utente rifiuta il tracciamento. The post Google,...

Leggi tutto →

FBI e autorità indonesiane hanno smantellato l'infrastruttura di W3LL, piattaforma usata per effettuare attacchi di phishing e vendita dei dati rubati...

Leggi tutto →

Booking.com ha informato gli utenti su un accesso non autorizzato e il furto di alcuni dati, tra cui nomi, indirizzi, email e numeri di telefono. The ...

Leggi tutto →

Durante il processo di firma di ChatGPT e altre app per macOS è stata scaricata una versione infetta di Axios, ma OpenAI non ha rilevato furti di dati...

Leggi tutto →

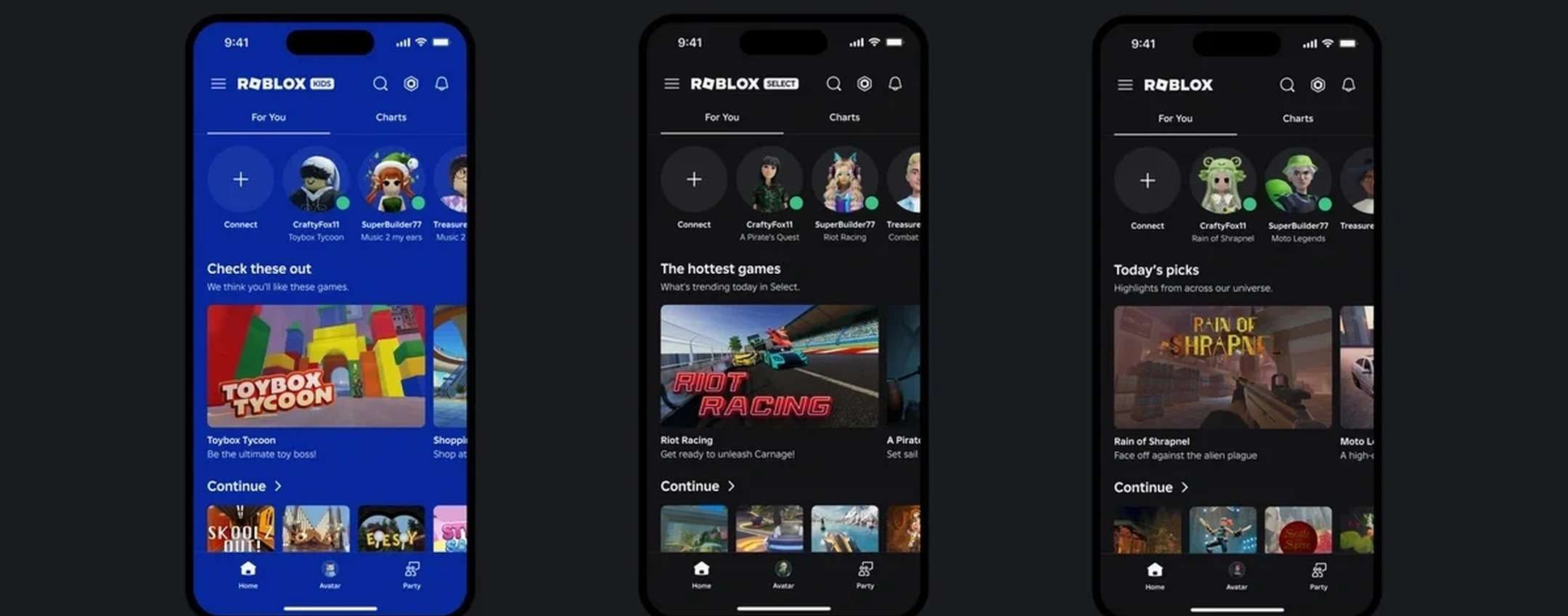

I due nuovi account Roblox Kids (5-8 anni) e Roblox Select (9-15 anni) permettono di accedere ai giochi adatti all'età dopo aver superato la verifica....

Leggi tutto →

Webloc è un tool che può essere utilizzato per la sorveglianza di massa attraverso la raccolta di dati da app mobile e inserzioni pubblicitarie. The p...

Leggi tutto →

Un genitore ha incontrato molte difficoltà per riavere l'account della figlia rubato da un cybercriminale che l'aveva usato per una truffa finanziaria...

Leggi tutto →

Le autorità del Regno Unito hanno chiesto ai dirigenti di banche e assicurazioni di valutare i rischi posti da Claude Mythos, nuovo modello di Anthrop...

Leggi tutto →

Gli utenti con licenza Google Workspace Enterprise Plus possono inviare email protette dalla crittografia end-to-end con Gmail a tutti i destinatari. ...

Leggi tutto →

San Francisco, la casa di Sam Altman colpita da molotov e spari in due giorni: fermati dalle forze dell’ordine i tre responsabili. The post Molotov e ...

Leggi tutto →

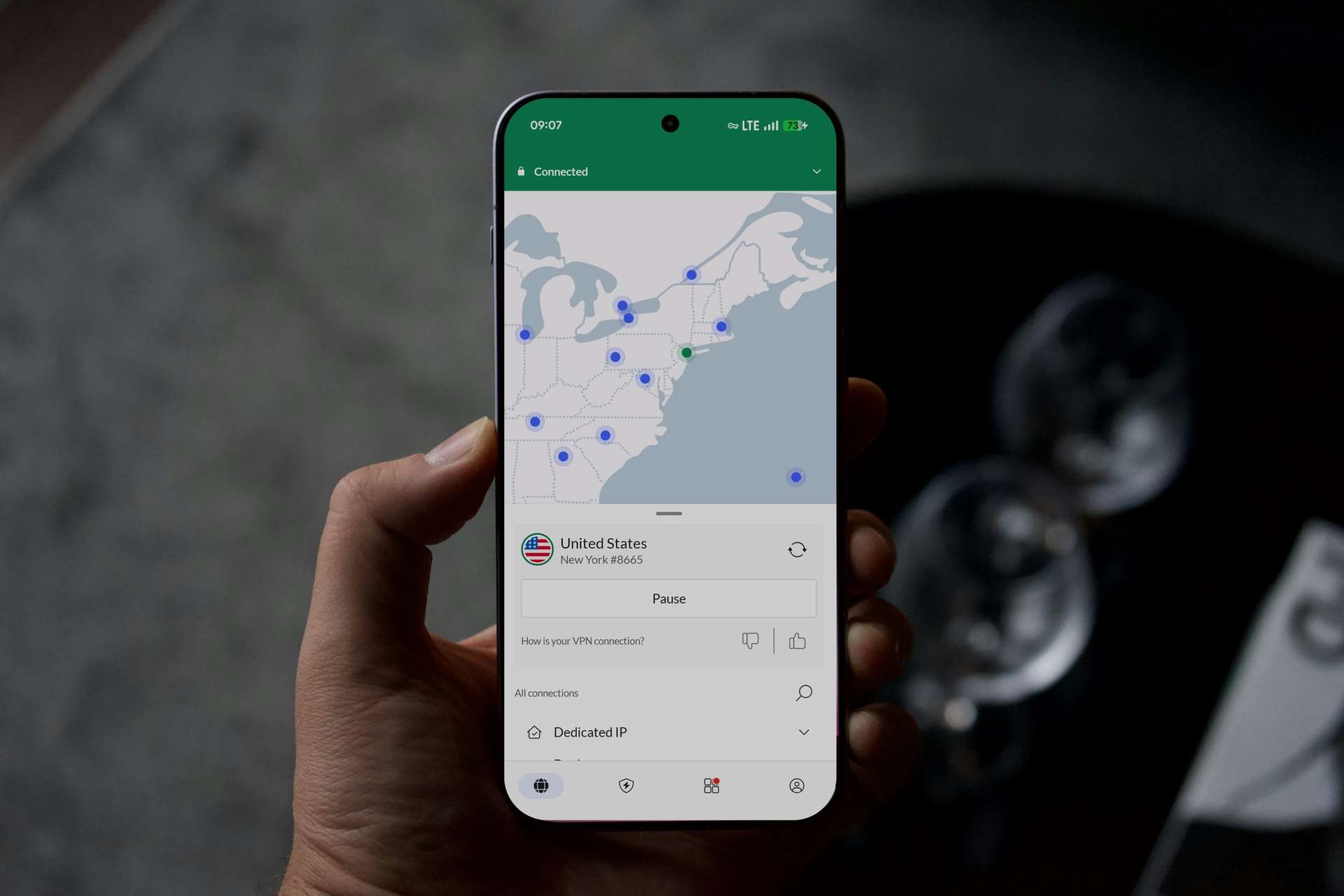

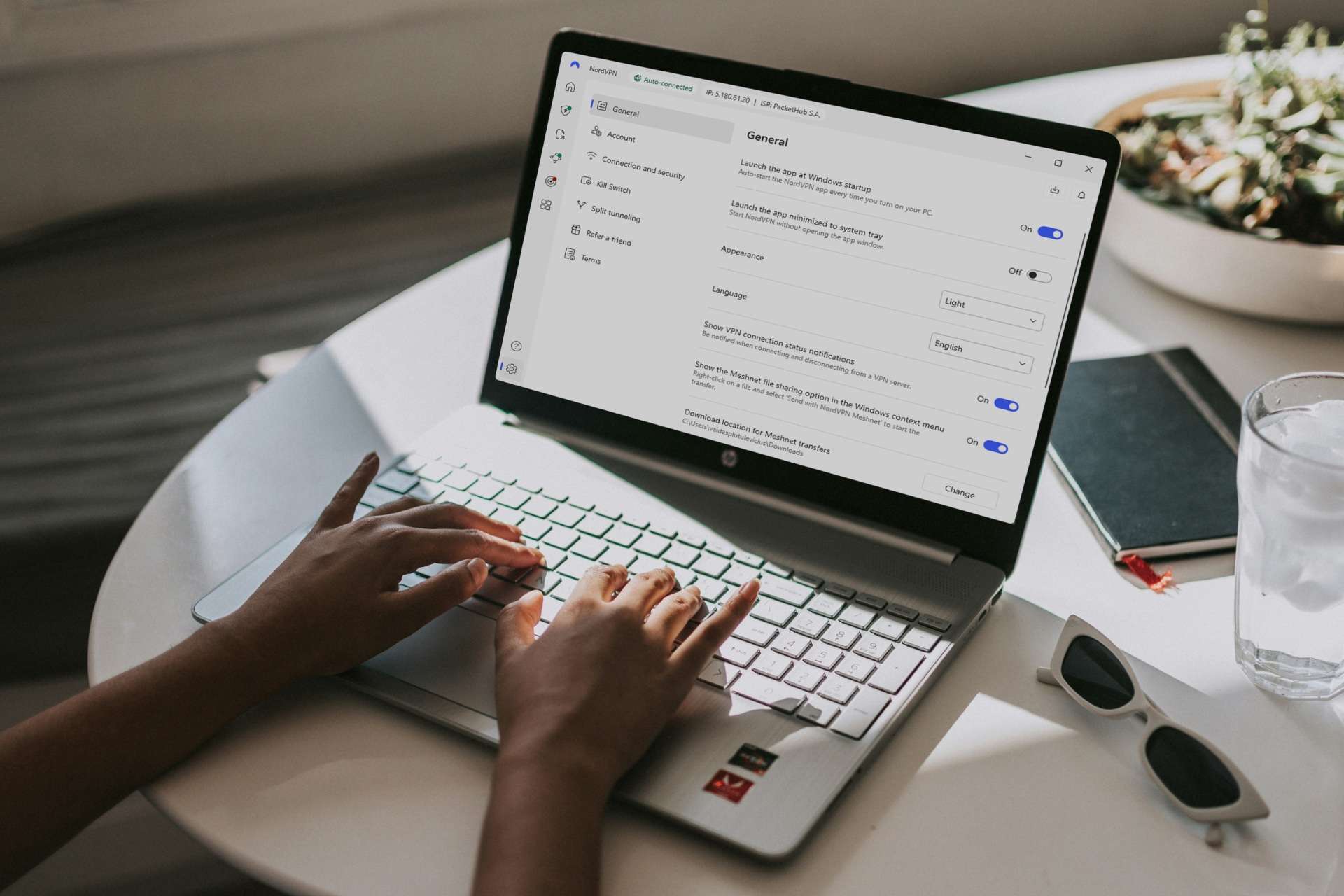

Con NordVPN è possibile accedere alla VPN più veloce e sicura: il prezzo è scontato a meno di 3 euro al mese e la connessione è sicura e illimitata. T...

Leggi tutto →

NordVPN è la soluzione giusta per chi è alla ricerca di una nuova VPN da usare per un viaggio all'estero: ecco perché attivarla in questo momento. Th...

Leggi tutto →

Una falsa comunicazione di Amazon su un prodotto non sicuro è stata sfruttata per rubare le credenziali, accedere all'account ed effettuare acquisti. ...

Leggi tutto →

Sfruttando un sito simile a quello legittimo, ignoti cybercriminali distribuiscono una versione di Claude Pro per Windows che installa il malware Plug...

Leggi tutto →

Invece del Terminale, i cybercriminali chiedono agli utenti di aprire lo Script Editor cliccando su un pulsante (viene così installato Atomic Stealer)...

Leggi tutto →

Attraverso un sito di supporto simile a quello di Microsoft viene distribuito un falso aggiornamento di Windows 11 che installa un infostealer. The po...

Leggi tutto →

Ignoti cybercriminali (forse di origine russa) hanno cambiato i link per il download di CPU-Z e HWMonitor sul sito ufficiale per distribuire un malwar...

Leggi tutto →

Una grave vulnerabilità zero-day di Adobe Acrobat Reader permette di rubare dati e prendere il controllo del computer con un documento PDF infetto. Th...

Leggi tutto →

A partire da Chrome 146 per Windows è disponibile una funzionalità che sfrutta la crittografia per impedire il furto dei cookie di sessioni da Chrome....

Leggi tutto →