La guerra ibrida che non abbiamo chiesto: la minaccia iraniana

La nostra attenzione è attratta dagli allarmi che suonano, ma il lavoro più difficile è cercare le backdoor dormienti e gli accessi legittimi usati in...

Leggi tutto →138 articoli in questa categoria

La nostra attenzione è attratta dagli allarmi che suonano, ma il lavoro più difficile è cercare le backdoor dormienti e gli accessi legittimi usati in...

Leggi tutto →

L’Agentic Blabbering è una nuova tecnica malevola che sfrutta un comportamento inatteso nei browser agentici per rubare informazioni riservate. Ecco i...

Leggi tutto →

L'esfiltrazione che sarebbe avvenuta tra Italia e Cina, a cavallo tra 2024 e 2025, è una storia di diplomazia in superficie, ma di spionaggio informat...

Leggi tutto →

Nell’evoluzione verso l’intelligenza artificiale agentica, l’azienda di Redmond traccia strategie e buone pratiche per proteggere le infrastrutture az...

Leggi tutto →

A fronte di un +49% d’aumento degli attacchi cyber a livello globale, in Italia si registra una crescita record del 42%, a dimostrazione che il Bel Pa...

Leggi tutto →

Microsoft rilascia gli aggiornamenti mensili con otto vulnerabilità critiche, una valanga di escalation di privilegi e una falla in Excel che potrebbe...

Leggi tutto →

La valutazione critica dei fatti di sicurezza avvenuti e delle tendenze future deve essere rapportata alle capacità di difesa della propria organizzaz...

Leggi tutto →

L’Iran sta usando il dominio cyber come strumento elastico di rappresaglia, con una prima fascia visibile a bassa soglia e una seconda fascia meno rum...

Leggi tutto →

Secondo l'indagine GDPR Fines and Data Breach Survey 2026 di DLA Piper, giunto all'ottava edizione, le notifiche di data breach in Europa non sono un'...

Leggi tutto →

Individuata da Bitdefender, vibeware è una nuova strategia d'attacco APT basata sull’industrializzazione dei malware potenziata dalle AI al fine di di...

Leggi tutto →

Questi attacchi informatici, che consentono il takeover completo degli account, possono avere conseguenze devastanti, tra cui attacchi ransomware o la...

Leggi tutto →

Il cloud viene raccontato come qualcosa di etereo, astratto: una “nuvola”. In realtà, è un’infrastruttura industriale distribuita, composta da edifici...

Leggi tutto →

È stata identificata una campagna di social engineering mirata su utenti Zoom e Google Meet in cui i criminali informatici non distribuiscono malware ...

Leggi tutto →

La morte di Khamenei ha svelato qualcosa che i professionisti della sicurezza informatica sapevano già: le infrastrutture di videosorveglianza pubblic...

Leggi tutto →

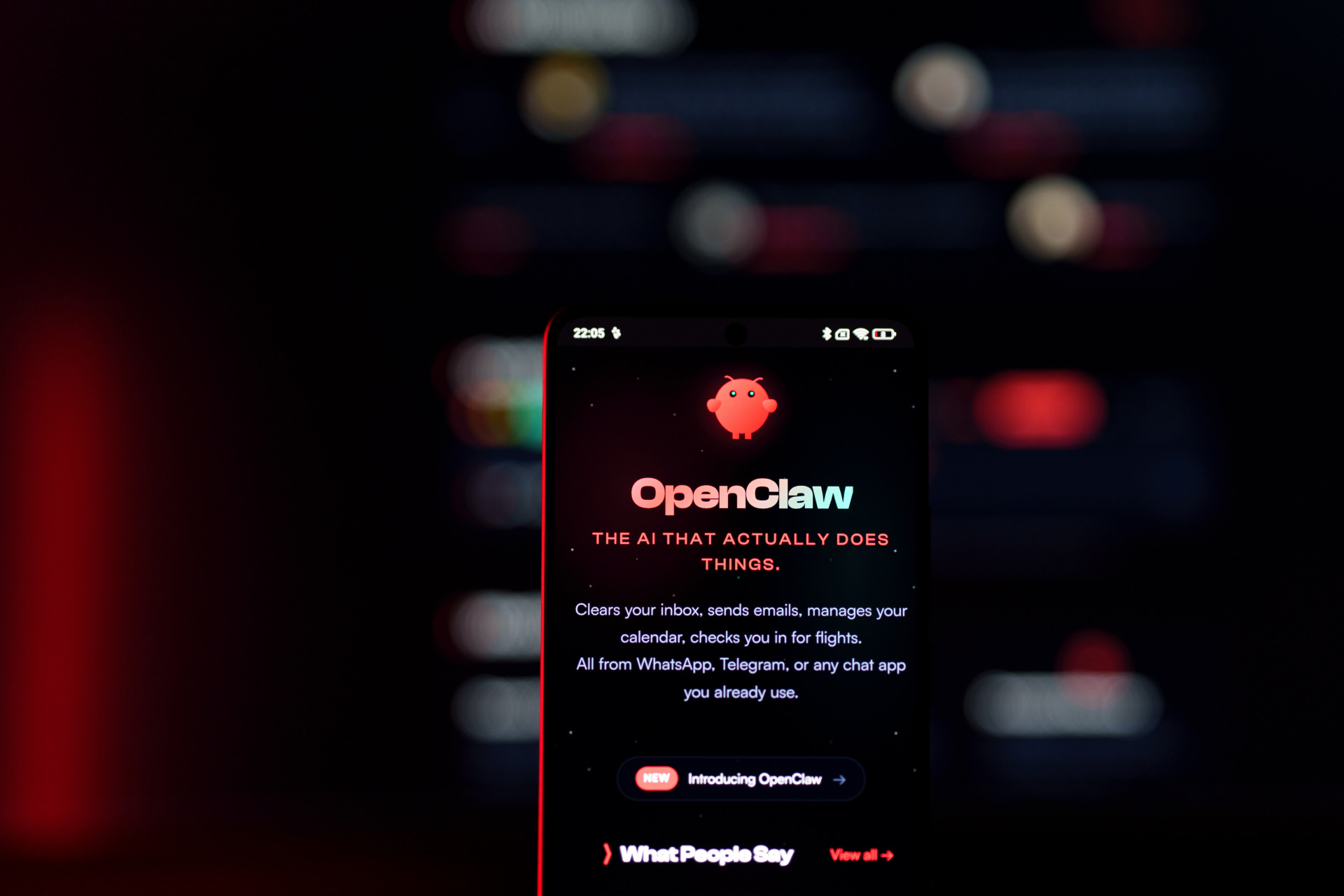

La vulnerabilità Clawjacked scoperta nel gateway WebSocket di OpenClaw rivela un vettore d'attacco silenzioso e ad alto impatto: una pagina web malevo...

Leggi tutto →

Usa e Israele hanno fatto anche attacchi cyber contro l'Iran, di proporzioni eccezionali. Molti adesso molti temono una rappresaglia cyber dall'Iran, ...

Leggi tutto →

Il servizio di Marco Camisani Calzolari ha aiutato migliaia di persone prima di subire una temporanea sospensione a causa di attacchi informatici L'ar...

Leggi tutto →

Un Remote Access Trojan venduto a 300 dollari al mese, capace di aggirare le protezioni delle versioni di Android dalla 8 alla16 e prendere il control...

Leggi tutto →

Il SOC è il centro nevralgico della protezione informatica di un’organizzazione, che monitora, rileva e risponde continuamente alle minacce. Negli amb...

Leggi tutto →

Il collettivo filorusso ATP28 ha sfruttato una vulnerabilità di Office contestualmente alla sua divulgazione. Sono bastate una manciata di ore per di...

Leggi tutto →