Ecco come Microsoft ha smantellato il gruppo Fox Tempest

Microsoft ha annunciato il takedown di Fox Tempest, gruppo di cyber criminali che offriva un servizio malware signing as a service capace di fare appa...

Leggi tutto →198 articoli in questa categoria

Microsoft ha annunciato il takedown di Fox Tempest, gruppo di cyber criminali che offriva un servizio malware signing as a service capace di fare appa...

Leggi tutto →

La security awareness non deve essere solo adempimento formativo periodico: con attacchi sempre più basati su phishing avanzato, BEC e manipolazione c...

Leggi tutto →

L’AI non è più solo uno strumento di supporto: oggi individua vulnerabilità, reagisce agli attacchi e automatizza operazioni cyber offensive. Un’evolu...

Leggi tutto →

Il gruppo bielorusso Ghostwriter (FrostyNeighbor) ha lanciato una nuova campagna di spear-phishing contro enti governativi e militari ucraini, utilizz...

Leggi tutto →

A differenza del ransomware, che si annuncia con una nota di riscatto, la Data Manipulation può restare invisibile per settimane o mesi. Ecco perché è...

Leggi tutto →

Dalla sinergia tra connettività globale e protocolli di protezione proattiva nasce Saily, la soluzione eSIM di Nord Security che ridefinisce gli stand...

Leggi tutto →

Un ricercatore di sicurezza di Amnesty International ha scoperto di essere tra i 13.500 bersagli di una campagna russa che utilizza lo strumento Apoca...

Leggi tutto →

Il Global Cybersecurity Skills Gap Report 2026 di Fortinet analizza il persistente gap di competenze nella sicurezza informatica nell’attuale panorama...

Leggi tutto →

L'analisi dei dati Clusit 2026 evidenzia un aumento dell'efficacia degli attacchi cyber grazie all'intelligenza artificiale, con una forte esposizione...

Leggi tutto →

Il Google Threat Intelligence Group (GTIG) ha identificato per la prima volta un exploit zero-day che si ritiene essere stato sviluppato con l’aiuto d...

Leggi tutto →

Il confronto tra le soluzioni di Saily, Airalo, Holafly e GigSky rivela come la resilienza dei dati e l'ottimizzazione dei costi di roaming siano dive...

Leggi tutto →

Una rete globale di criminali utilizza strumenti sofisticati venduti su Telegram per aggirare sistemi di riconoscimento facciale delle banche, aliment...

Leggi tutto →

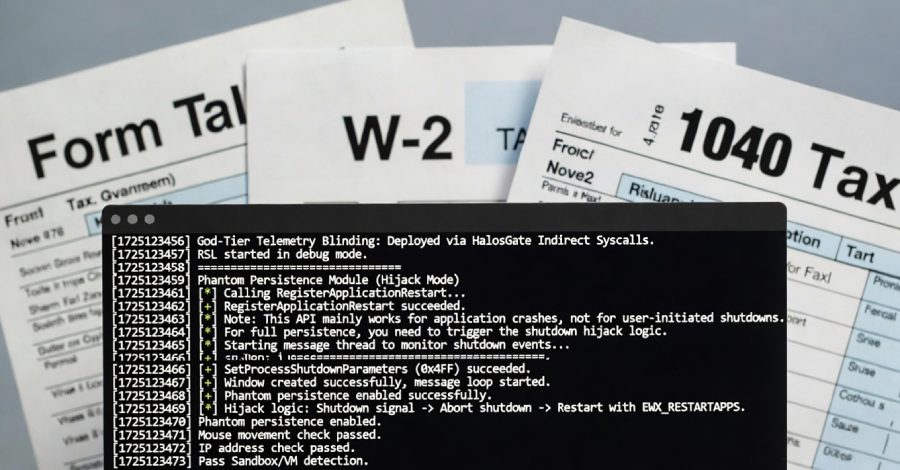

Il gruppo APT cinese Silver Fox ha condotto campagne di spear phishing a tema fiscale contro organizzazioni in India e Russia, distribuendo il backdoo...

Leggi tutto →

Un'operazione sotto falsa bandiera svela come l’APT MuddyWater affiliato al governo di Teheran abbia sfruttato l'ecosistema criminale del ransomware-a...

Leggi tutto →

Gli attacchi informatici in Olanda dimostrano che la dimensione cyber è il sistema nervoso del problema. Ecco la lezione dei Paesi Bassi per tutta Eur...

Leggi tutto →

Le frodi via email prendono di mira organizzazioni e privati. Rilevare le pratiche di Busines Email Compromise (BEC) non è affatto proibitivo e ogni o...

Leggi tutto →

Non si tratta più solo di alzare muri digitali: la vera sfida per le organizzazioni moderne è saper resistere, adattarsi e tornare operative dopo un a...

Leggi tutto →

L'Agcom ha introdotto le numerazioni brevi a tre cifre come identificativo del chiamante per operatori, imprese e call center che agiscono nell’alveo ...

Leggi tutto →

L’emergere di soluzioni come Bluekit evidenzia la necessità di un’evoluzione nelle strategie di difesa. Il phishing non può più essere considerato un ...

Leggi tutto →

La pubblicazione di un PoC per la CVE-2026-41940 espone cPanel & WHM e WP Squared a rischi concreti di takeover. L’authentication bypass può compromet...

Leggi tutto →