Hackerati i Pc di varie banche: ma è un problema di modello di sicurezza

Un criminale, arrestato dalla Polizia, è riuscito ad installare dispositivi sui computer di un istituto di credito, intercettando il traffico dati e...

Leggi tutto →29 articoli in questa categoria

Un criminale, arrestato dalla Polizia, è riuscito ad installare dispositivi sui computer di un istituto di credito, intercettando il traffico dati e...

Leggi tutto →

Il National Supercomputing Center (NSCC) di Tianjin in Cina ha subito la sottrazione di oltre 10 petabyte di dati sensibili. L'esfiltrazione di dati n...

Leggi tutto →

L’incidente collegato al gruppo TeamPCP riaccende il dibattito sulla sicurezza del cloud. Dati europei sono esposti in un’infrastruttura cloud comprom...

Leggi tutto →

L'NCSC del Regno Unito ha dichiarato che il gruppo informatico statale russo APT28, un'unità dell'intelligence militare russa, ha sfruttato router Int...

Leggi tutto →

Il rapporto Cisco Talos 2025 Year in Review offre un'analisi di tattiche, tecniche e procedure che hanno caratterizzato le operazioni degli hacker a l...

Leggi tutto →

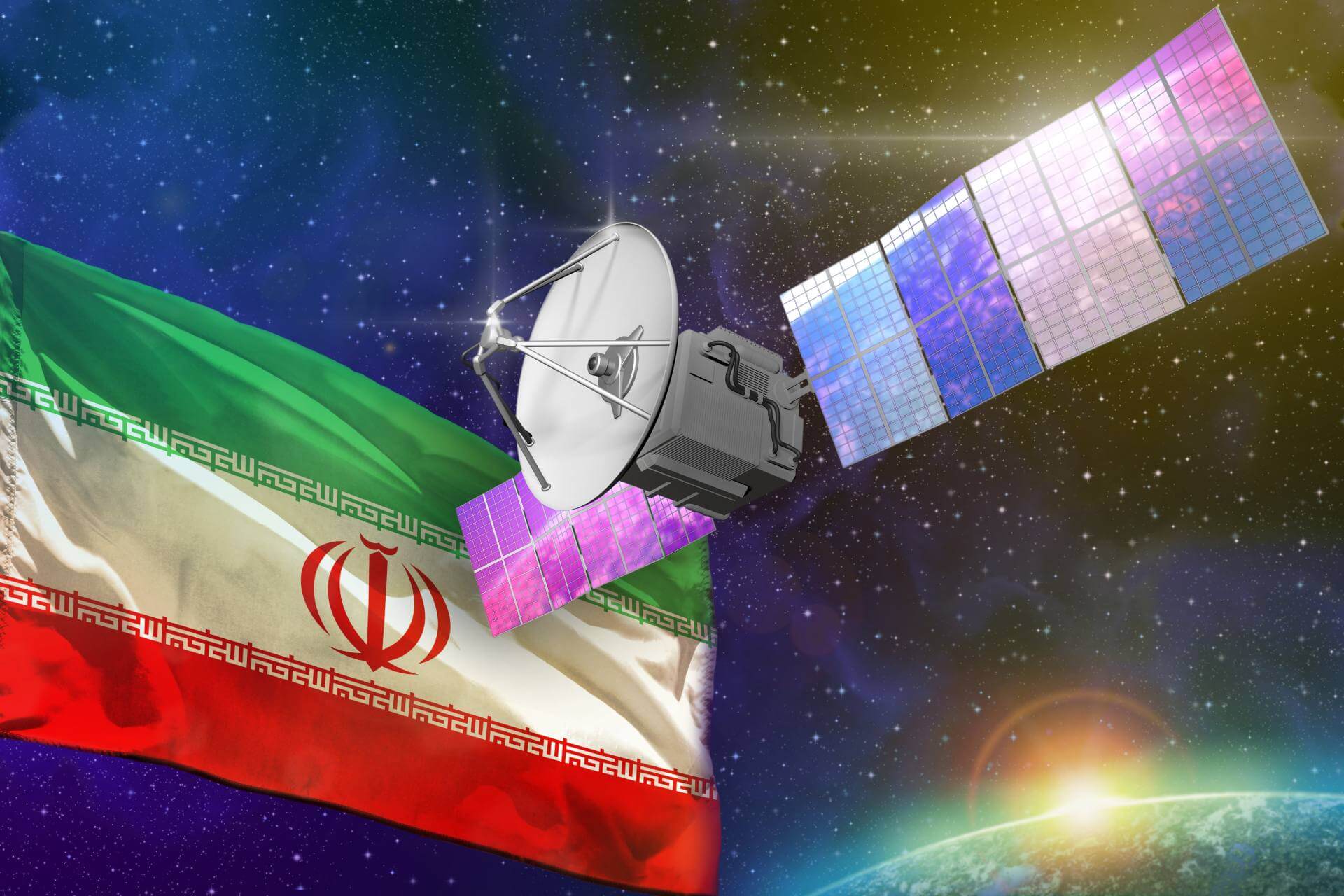

Secondo un report di intelligence, Teheran starebbe integrando attori criminali nelle proprie operazioni offensive per colpire obiettivi USA. Torna Pa...

Leggi tutto →

L'attacco agli Uffizi risale all'inverno scorso, ma ora, pur senza danni materiali o furti, accende nuovamente i riflettori sulla sicurezza delle isti...

Leggi tutto →

La pubblicazione accidentale da parte di Anthropic del codice sorgente di Claude Code a causa di un errore di packaging, in cui nessun dato è stato co...

Leggi tutto →

L'operational summary dell'Acn a febbraio si focalizza su DDoS a basso impatto e sull’allargamento della platea di soggetti NIS2 notificanti. Ma, in r...

Leggi tutto →

Il numero di oltre 2.000 obiettivi iraniani, vittime di attacco per mano americana in soli quattro giorni, dimostra la maggiore rapidità ed efficacia ...

Leggi tutto →

Il gruppo hacker noto come Handala ha rivendicato un attacco informatico contro Stryker, multinazionale specializzata in dispositivi medici e tecnolog...

Leggi tutto →

L'esfiltrazione che sarebbe avvenuta tra Italia e Cina, a cavallo tra 2024 e 2025, è una storia di diplomazia in superficie, ma di spionaggio informat...

Leggi tutto →

Investigatori USA hanno rilevato movimenti sospetti su una rete dell'FBI dedicata alla gestione di metadati di intercettazioni e strumenti investigati...

Leggi tutto →

La Relazione annuale della sicurezza della Repubblica, edizione 2026, colloca la tecnologia al centro delle dinamiche strategiche contemporanee. Ecco ...

Leggi tutto →

La connettività Internet in Iran è crollata drasticamente alle 7 di mattino e poi di nuovo più tardi, con una connettività minima rimanente. Una specu...

Leggi tutto →

Un attacco hacker, condotto a fine 2025 ai danni di una società di software per la gestione degli studi medici, ha compromesso un database contenente ...

Leggi tutto →

Secondo l'Osservatorio Cybersecurity & Data Protection del Politecnico di Milano, i cyber attacchi sono sempre più mirati e sofisticati nell'era di Ge...

Leggi tutto →

I modelli linguistici di grandi dimensioni (LLM) testimoniano potenzialità in crescita sia nel generare codice che nelle attività cyber. Ecco quali va...

Leggi tutto →

La violazione, definita "mirata" e non distruttiva - finalizzata cioè all'acquisizione silenziosa di informazioni strategiche piuttosto che al sabotag...

Leggi tutto →

Ipotesi di compromissione della rete informatica del Ministero dell’Interno che avrebbe comportato il furto di un elenco di circa 5mila agenti Digos. ...

Leggi tutto →