(S)fiducia nell’algoritmo

Quanto conta la fiducia nell'era dell'automazione, in cui spesso c'è la delega ad una macchina di quella decisione che non solo dovrebbe essere umana ...

Leggi tutto →98 articoli in questa categoria

Quanto conta la fiducia nell'era dell'automazione, in cui spesso c'è la delega ad una macchina di quella decisione che non solo dovrebbe essere umana ...

Leggi tutto →

Analisi comparativa sui principali vendor VPN e focus su infrastrutture RAM-Only, routing transoceanico per il mercato del Brasile in conformità alla ...

Leggi tutto →

Proteggere la propria privacy online è diventato sempre più urgente: Incogni propone un servizio di rimozione automatizzata dei dati personali dal we...

Leggi tutto →

Il mercato indiano rappresenta oggi una delle frontiere più complesse per la connettività aziendale, a causa delle stringenti normative sulla conserva...

Leggi tutto →

L'analisi dei piani tariffari di NordVPN evidenzia una precisa strategia di posizionamento economico che azzera la distribuzione volatile dei classici...

Leggi tutto →

Internxt cloud rilancia la sfida nel mercato dello storage sicuro con uno sconto fino all’85% sui suoi piani annuali e lifetime. L’offerta consente di...

Leggi tutto →

La presentazione dell’enciclica Magnifica Humanitas di Papa Leone XIV seduto accanto al co-fondatore di Anthropic rivela qualcosa di più profondo di u...

Leggi tutto →

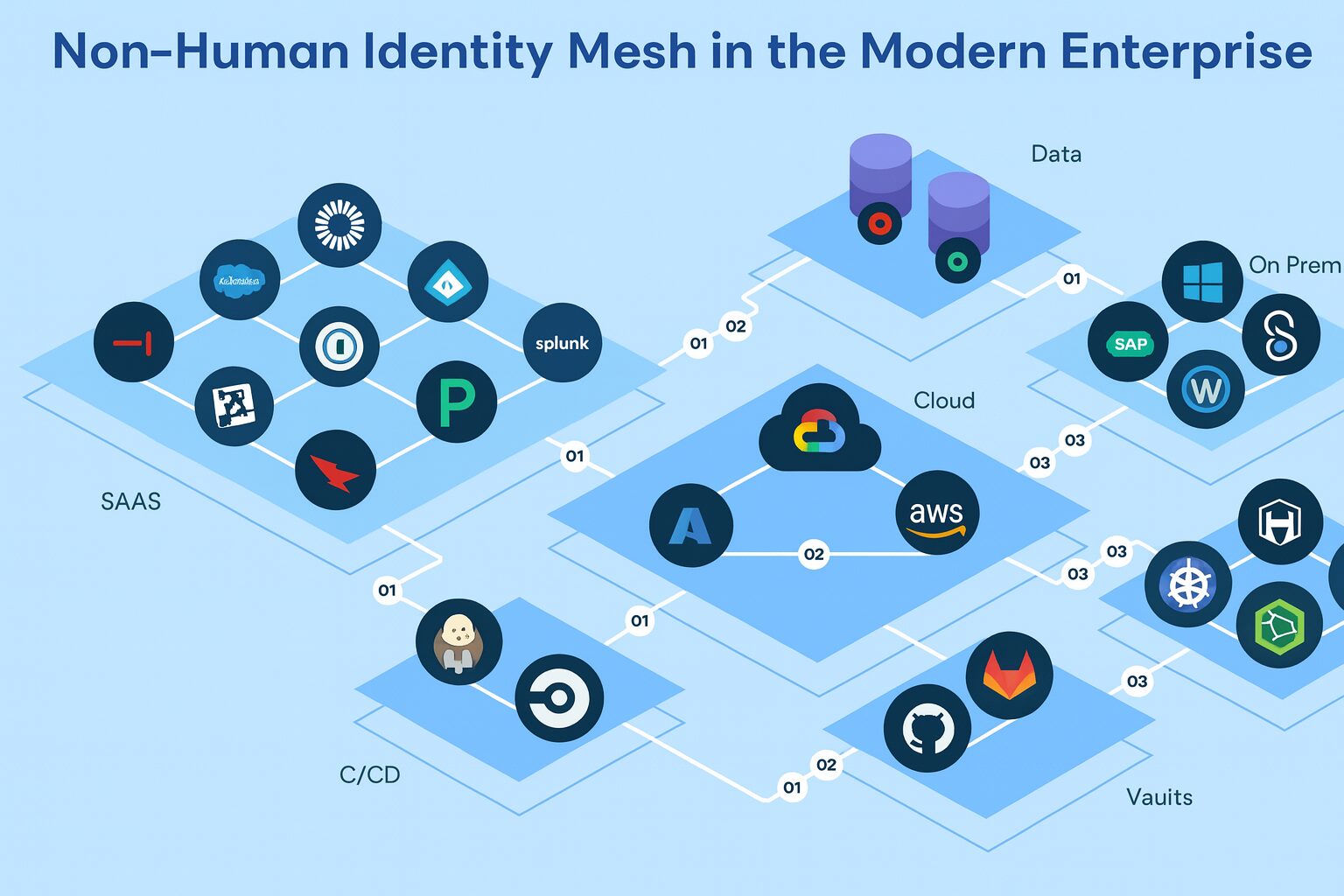

API, account di servizio, credenziali IoT, sono elementi critici perché consentono ad applicazioni e servizi di comunicare tra loro senza intervento u...

Leggi tutto →

L'analisi dei costi operativi e dei protocolli post-quantistici evidenzia la necessità di un'efficace segmentazione della LAN per azzerare l'overhead ...

Leggi tutto →

Ionos ha lanciato una promozione mirata a intercettare la domanda di hosting professionale tramite l'azzeramento del canone per dodici mesi sul piano ...

Leggi tutto →

Acquistare supporti economici per conservare dati preziosi rappresenta una falsa sensazione di risparmio che può trasformarsi in perdite catastrofiche...

Leggi tutto →

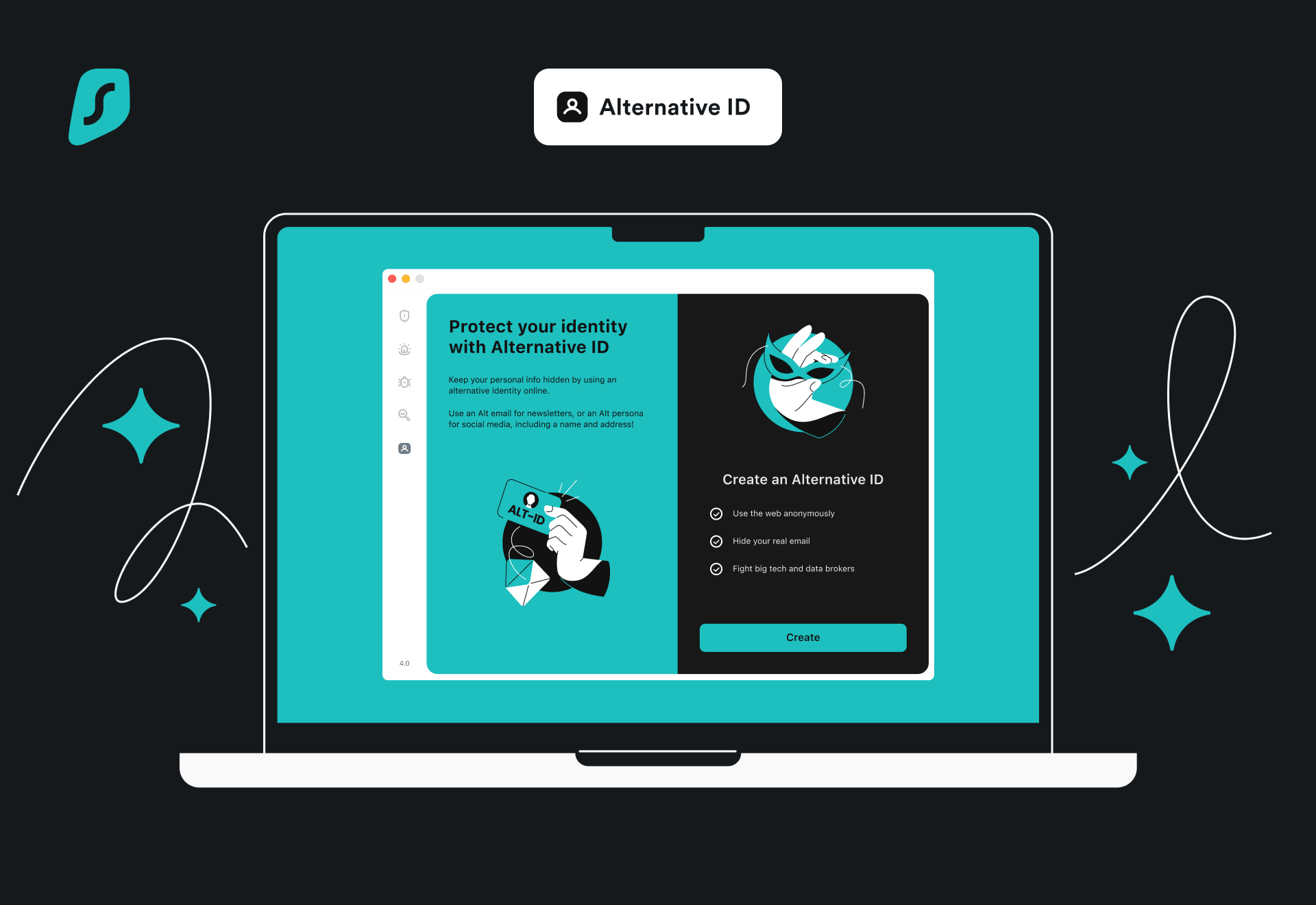

Surfshark ha attivato una campagna promozionale che prevede una riduzione tariffaria fino all'80% sui piani a lungo termine. L'offerta si caratterizza...

Leggi tutto →

NordPass lancia una promozione a tempo limitato che permette di ottenere un mese di servizio Premium gratuito tramite un codice coupon dedicato. L'off...

Leggi tutto →

L'audit non serve a puntare il dito contro colpevoli, bensì a capire se si calano nella pratica quotidiana le regole che un’organizzazione si è data. ...

Leggi tutto →

Dall'armatura post-quantistica di ExpressVPN all'ammortamento strategico di NordVPN, fino alla trasparenza svizzera di Proton e alla scalabilità di Su...

Leggi tutto →

Il gestore di credenziali aziendali e private lancia una promozione strategica sul mercato italiano. L'iniziativa permette alle imprese di ottimizzare...

Leggi tutto →

Dall'architettura di cifratura post-quantistica ai server RAM-only, le suite VPN proxy integrano moduli di intelligenza artificiale e tutela dell'iden...

Leggi tutto →

L'erronea convinzione che essere stati vittima di un attacco cyber, o più in generale di una violazione, faccia diminuire la probabilità che questa si...

Leggi tutto →

In un sistema aperto, veloce e dispersivo, in cui ogni informazione può essere modificata lungo il percorso, il rischio informativo non è un evento e...

Leggi tutto →

L’evoluzione delle architetture VPN per FireOS tra ottimizzazione del throughput e sostenibilità dei costi: il confronto analitico tra i protocolli pr...

Leggi tutto →