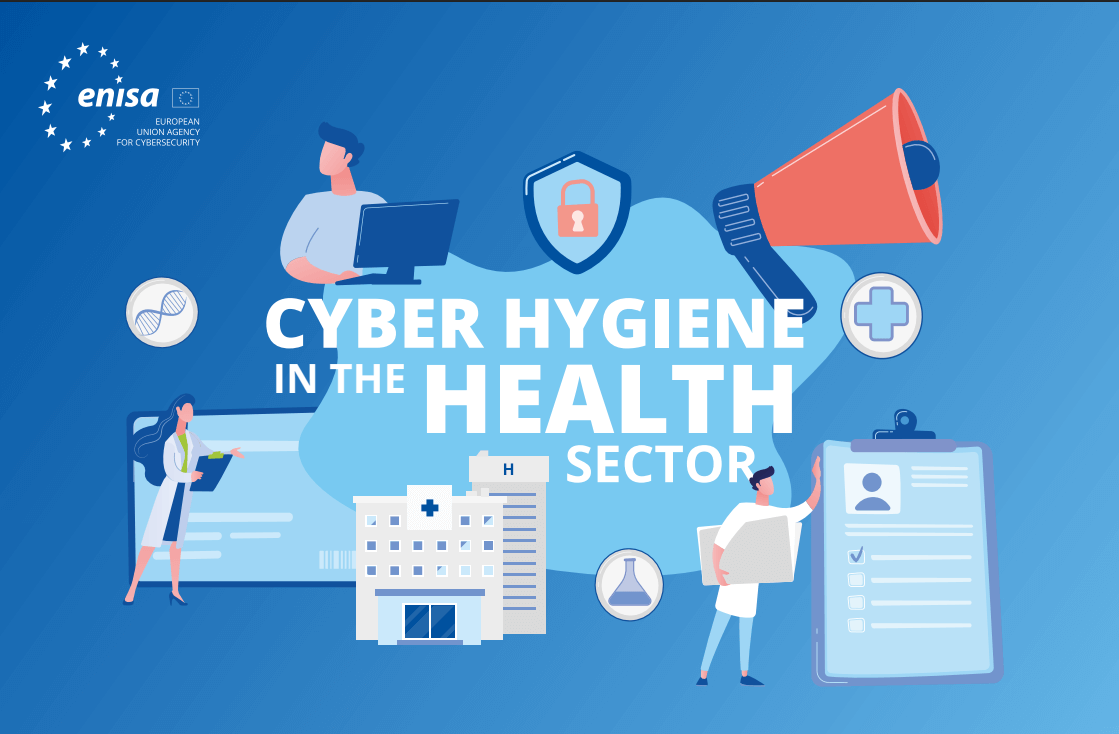

Sicurezza dei dispositivi medici: i 3 pilastri cyber per competere con i mercati globali

La FDA ha pubblicato a febbraio una guidance rafforzata sulla cyber security dei dispositivi medici che introduce obblighi stringenti per i produttori...

Leggi tutto →