La sicurezza dell’Active Directory come pilastro della cyber security

Questo servizio è il cuore dell’identità digitale aziendale, ma anche il suo punto più vulnerabile. Una sua compromissione può bloccare l’intera organ...

Leggi tutto →79 articoli in questa categoria

Questo servizio è il cuore dell’identità digitale aziendale, ma anche il suo punto più vulnerabile. Una sua compromissione può bloccare l’intera organ...

Leggi tutto →

Il produttore del robot chirurgico da Vinci vittima di phishing mirato a un dipendente. Sottratti dati di chirurghi, amministratori ospedalieri e info...

Leggi tutto →

I ricercatori di Check Point hanno identificato un attore denominato Silver Dragon e collegato al gruppo APT41 di matrice cinese, che conduce una camp...

Leggi tutto →

In aumento in furti di dati online e gli alert sul dark web, ma soprattutto sale l'esposizione degli indirizzi email compromessi in un contesto geopol...

Leggi tutto →

La nostra attenzione è attratta dagli allarmi che suonano, ma il lavoro più difficile è cercare le backdoor dormienti e gli accessi legittimi usati in...

Leggi tutto →

L'esfiltrazione che sarebbe avvenuta tra Italia e Cina, a cavallo tra 2024 e 2025, è una storia di diplomazia in superficie, ma di spionaggio informat...

Leggi tutto →

Secondo l'indagine GDPR Fines and Data Breach Survey 2026 di DLA Piper, giunto all'ottava edizione, le notifiche di data breach in Europa non sono un'...

Leggi tutto →

Un'indagine svolta dall'Istituto Piepoli per conto di U.Di.Con dà risultati dicotomici: chi ha impianti di videosorveglianza in casa si sente più sicu...

Leggi tutto →

L'adozione di un approccio di Privileged Access Management (PAM) moderno e adattivo non è più un'opzione, ma un imperativo strategico per garantire la...

Leggi tutto →

Questi attacchi informatici, che consentono il takeover completo degli account, possono avere conseguenze devastanti, tra cui attacchi ransomware o la...

Leggi tutto →

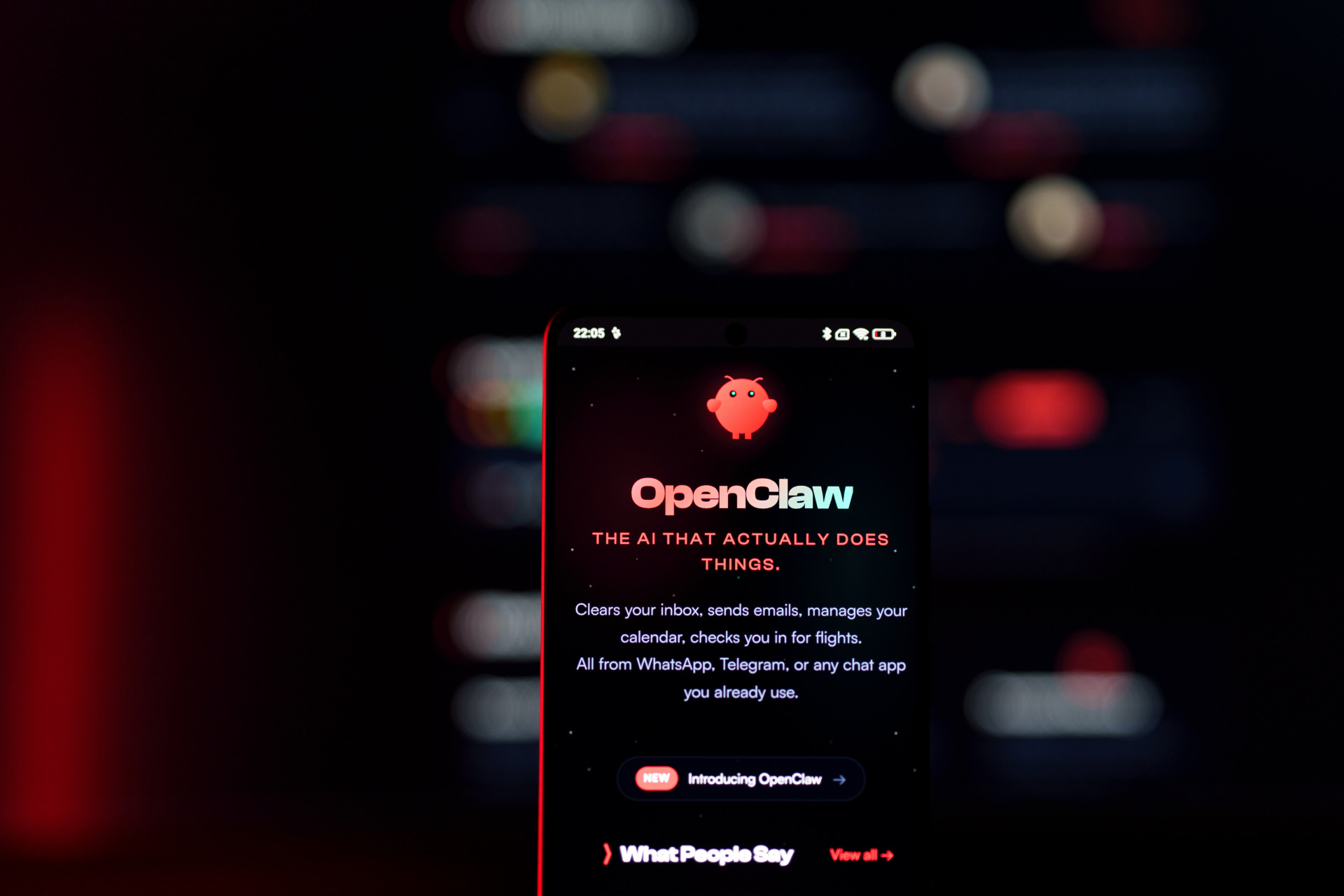

La vulnerabilità Clawjacked scoperta nel gateway WebSocket di OpenClaw rivela un vettore d'attacco silenzioso e ad alto impatto: una pagina web malevo...

Leggi tutto →

Amazon accusa criminali informatici russi di aver sferrato cyber attacchi via AI generativa offensiva al fine di violare oltre 600 firewall FortiGate ...

Leggi tutto →

I ricercatori dell’ETH Zurich hanno dimostrato 25 attacchi concreti sui password manager Bitwarden, LastPass e Dashlane. Il modello zero-knowledge, pr...

Leggi tutto →

Avere attivi SPF e DMARC sulla posta elettronica non basta per bloccare le e-mail di phishing, è necessario configurarli correttamente. Perché la prev...

Leggi tutto →

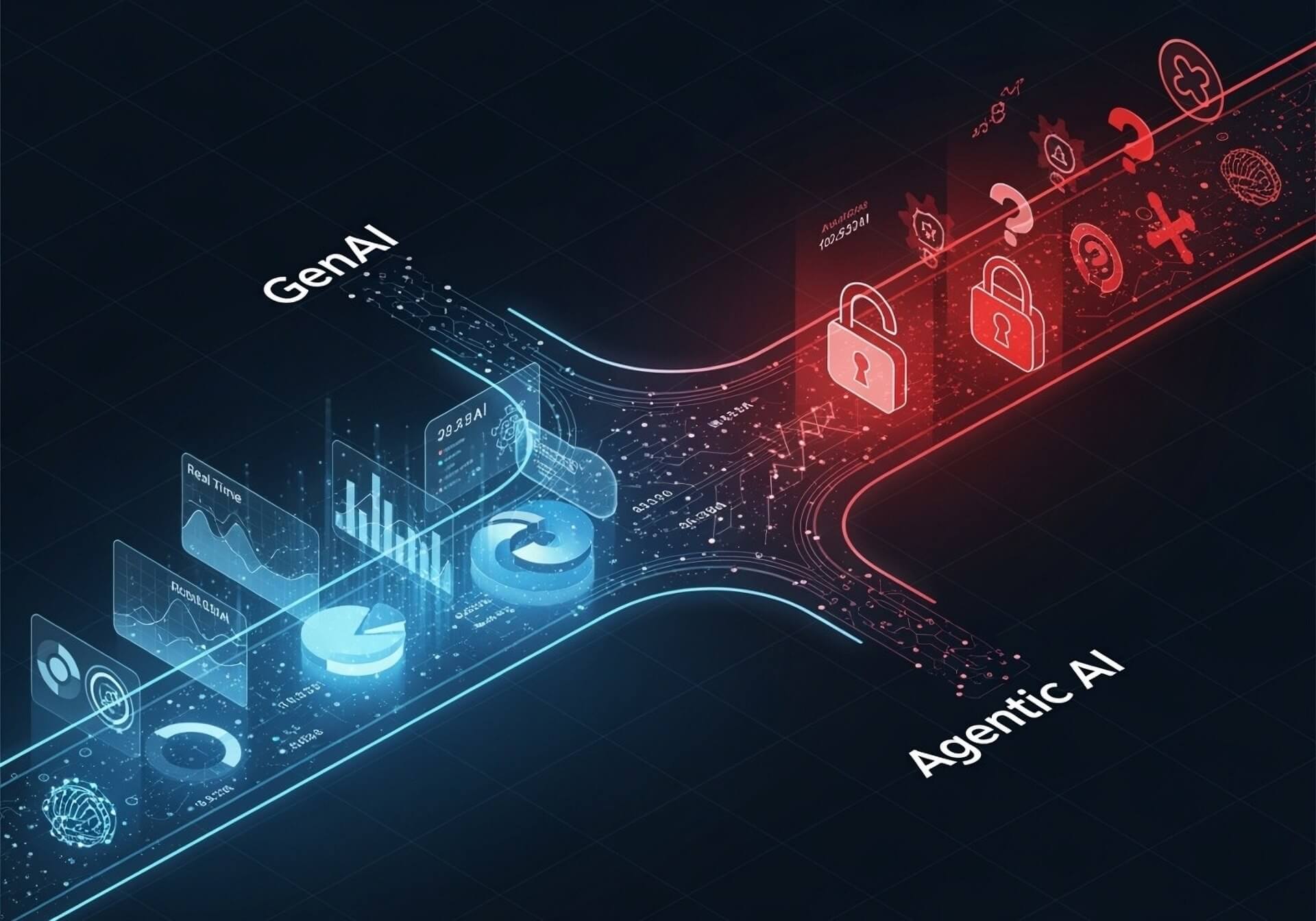

L’evoluzione degli strumenti di intelligenza artificiale sta fortemente influenzando una profonda trasformazione della cyber security. Comprenderne i ...

Leggi tutto →

L’analisi dei costi evidenzia un risparmio del 76% sui piani biennali, portando il canone a 3,09 €/mese: una mossa strategica che combina l’espansione...

Leggi tutto →

In Italia aumentano le notifiche ricevute dal CSIRT Italia, dopo l'entrata in vigore dei nuovi obblighi previsti dal Decreto legislativo n. 138/2024 c...

Leggi tutto →

Il C-Level è il bersaglio più facile, più esposto e tecnicamente più vulnerabile dell'organigramma aziendale. È dunque necessario fornire strategie di...

Leggi tutto →

Gli sms truffa, o smishing, sfruttano messaggi credibili e urgenza per rubare credenziali e dati di pagamento. Tra finte consegne, pedaggi, banche, id...

Leggi tutto →

Le tattiche degli attacchi ransomware si evolveranno ulteriormente, fino a includere estorsioni multilivello e manipolazione dei dati. Ecco le tendenz...

Leggi tutto →